Naglabas ngayon ng isang cybersecurity advisory ang Department of Information and Communications Technology (DICT) kaugnay ng isang uri ng malware na Medusa Ransomware.

Kasunod ito ng naranasang system hack ng Philippine Health Insurance Corporation (PhilHealth) kamakailan na dulot ng naturang ransomware.

Ayon sa Department of Information and Communications Technology (DICT), ang Medusa Ransomware ay kadalasang umaatake sa mga publicly exposed Remote Desktop Protocol (RDP) servers sa pamamagitan ng phishing campaigns o pagpuntirya sa existing vulnerabilities nito.

Oras na mapasok na ang sistema, kaya na nitong kontrolin at i-encrypt ang lahat ng mahahalagang files at datos sa naturang server.

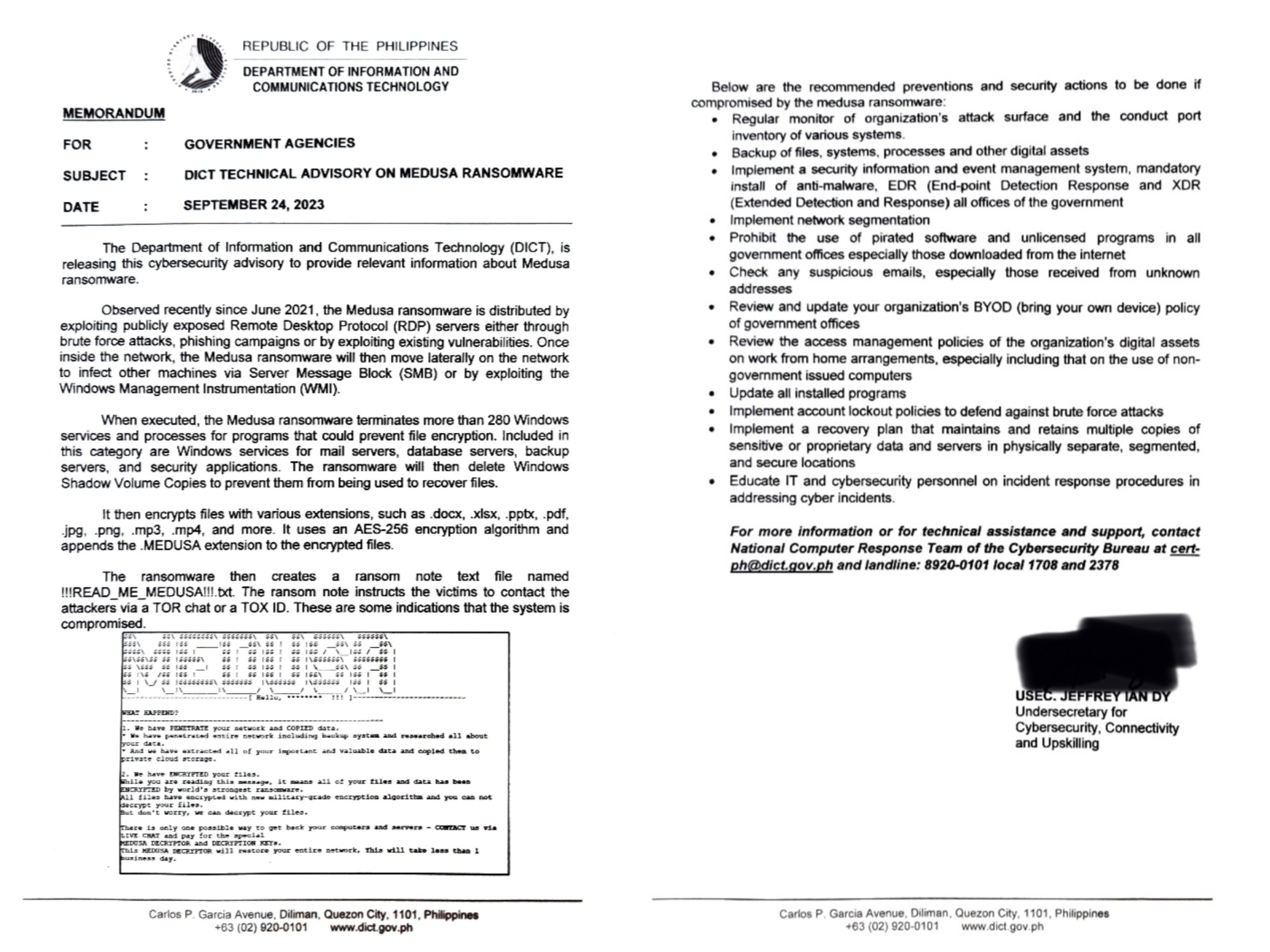

“When executed, the Medusa Ransomware terminates more than 280 Windows services and processes for programs that could prevent file encryption. Included in this category are Windows services for mail servers, database servers, backup servers, and security applications. The ransomware will then delete Windows Shadow Volume Copies to prevent them from being used to recover files,” nakasaad sa advisory.

Kaugnay nito, nagrekomenda na ang DICT ng ilang security actions kung sakaling mabiktima ng Medusa Ransomware.

Kabilang dito ang regular na pag-monitor sa attack surface ng organisasyon at pagsasagawa ng port inventory sa sistema.

Tiyaking may backup ng files, systems, processes at iba pang digital assets

Magpatupad rin ng security information at event management system, at gawing mandatory sa lahat ng tanggapan ng gobyerno na mag-install ng anti-malware, EDR (End-point Detection Response and XDR o Extended Detection and Response.

Ipagbawal tin ang paggamit ng mga piratang software at unlicensed programs sa lahat ng government offices lalo na ng mga nada-download lamang online.

Ugaliing magcheck ng anumang kaduda-dudang emails partikular kung ito ay mula sa unknown addresses.

Repasuhin ang BYOD (bring your own device) policy sa government offices at gayundin ang access management policies sa digital assets sa work from home arrangements, kabilang sa mga non-government issued computers.

Magpatupad rin ng account lockout policies at recovery plan na kayang mag-retain ng maraming kopya ng mga sensitibo o proprietary data at servers sa isang hiwalay at secure na lokasyon.

Kasama rin sa rekomendasyon nito ang palagiang pag-update sa lahat ng installed programs at pagpapalawak sa kaalaman ng mga IT at cybersecurity personnel sa incident response procedures kung may cyber incidents. | ulat ni Merry Ann Bastasa